AAD-Anwendung in Azure Portal einrichten

Um den ELO Connector mit einem Business Central-System in einer Cloud zu nutzen, muss er vorher auf Azure registriert und eingerichtet werden.

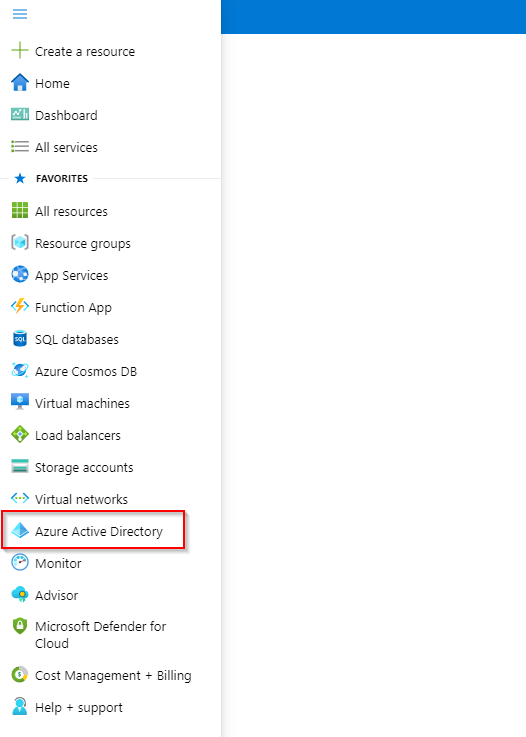

Öffnen Sie dazu die Seite portal.azure.com und melden Sie sich mit dem richtigen Tenant an. Im Menü finden Sie den Punkt Azure Active Directory.

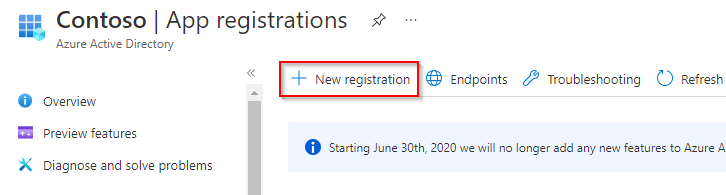

Hier können Sie im Bereich App registrations neue Apps registrieren. Erstellen Sie eine neue Appregistrierung mit New registration.

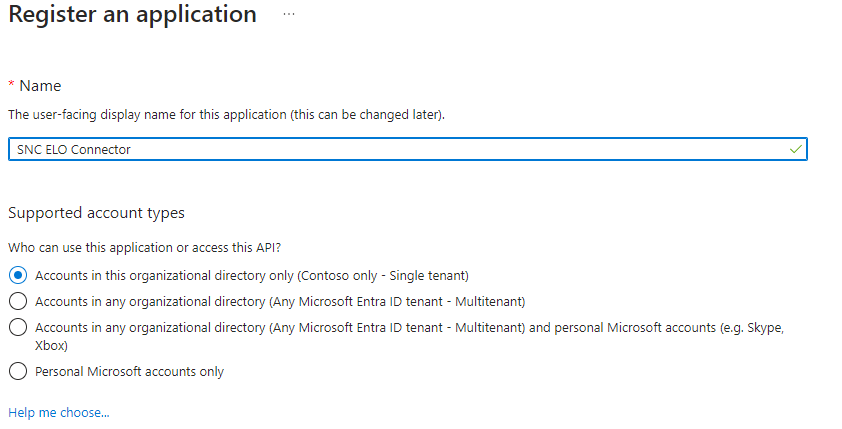

Geben Sie der App einen Namen, zum Beispiel SIEVERS ELO Connector. Stellen Sie außerdem sicher, dass im Abschnitt Supported account types die erste Option Accounts in this organizational directory only ausgewählt ist.

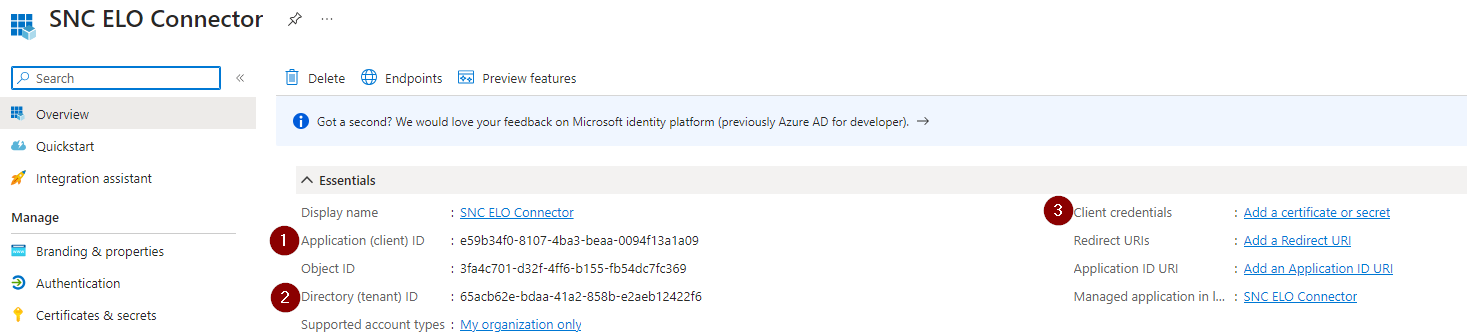

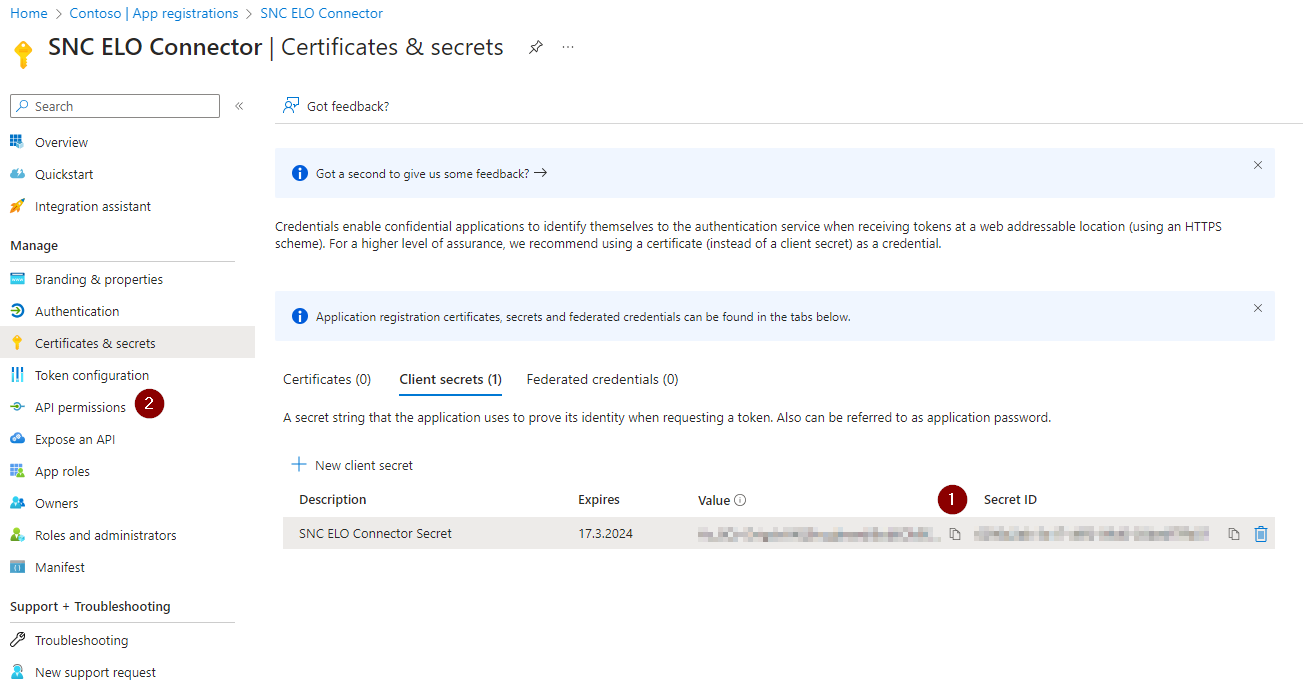

Nach der Registrierung werden einige wichtige Daten angezeigt. Speichern Sie sich die Application ID (1) und die Directory ID (2) separat ab. Sie werden sie noch brauchen. Fügen sie anschließend ein Client Secret (3) mit Add a certificate or secret hinzu. Das ist für die Erstellung von Credentials notwendig.

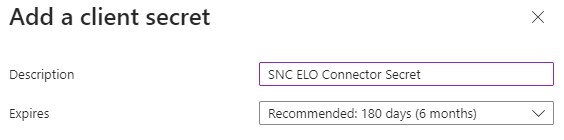

Bei der Description können Sie wieder einen beliebigen Namen eintragen. Fügen Sie anschließend noch ein Datum hinzu, an dem das Secret auslaufen soll.

Achtung

Nachdem Sie das Secret erstellt haben, müssen Sie unbedingt das Secret-Value sofort kopieren und separat abspeichern. Kopieren ist nur bei der ersten Anzeige des Wertes möglich.

Wechseln Sie anschließend in das Menü API Permissions.

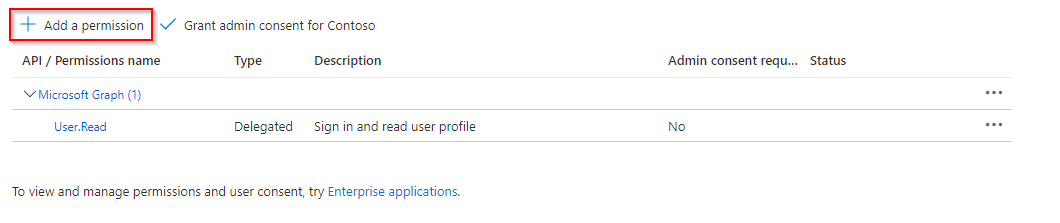

In den API Permissions muss der Service nun berechtigt werden, Daten aus der Business Central-API zu erhalten. Fügen Sie hierzu mit Add a permission eine neue Berechtigung zu.

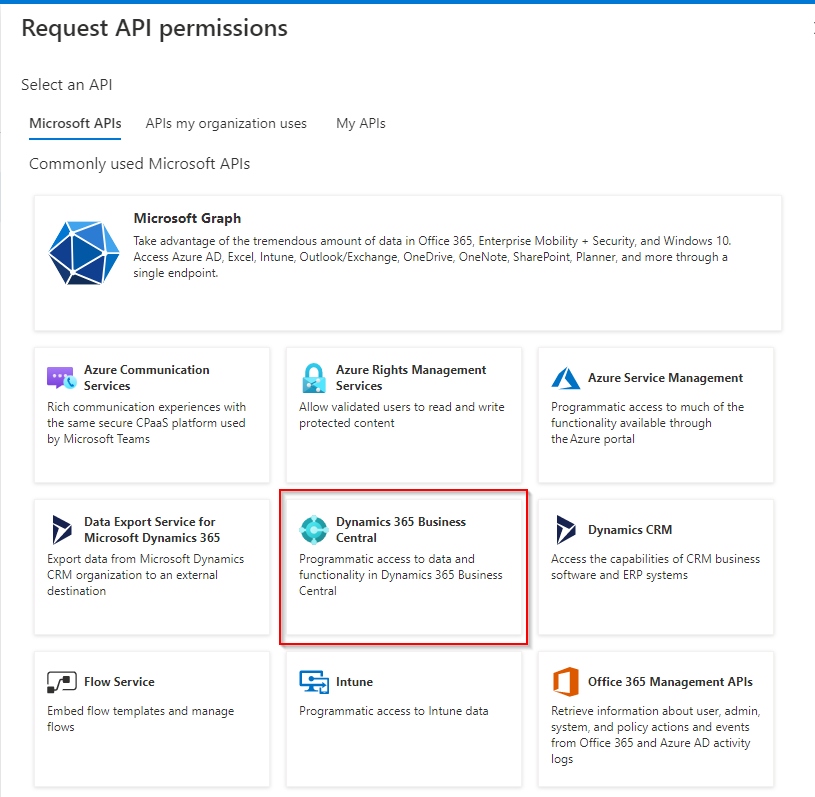

Anschließend müssen Sie auswählen, für welche API Sie die Berechtigung vergeben möchten.

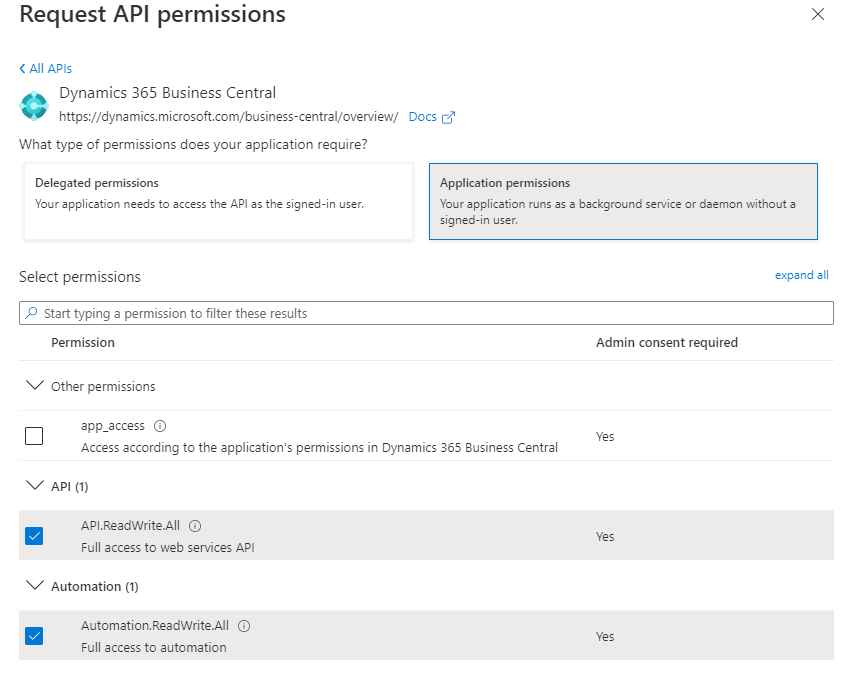

Nun wird die Berechtigung konkretisiert. Es handelt sich um eine Anwendungsberechtigung. Außerdem soll der Service sowohl lesen als auch schreiben können. Setzen Sie daher die Berechtigungen wie im folgenden Screenshot.

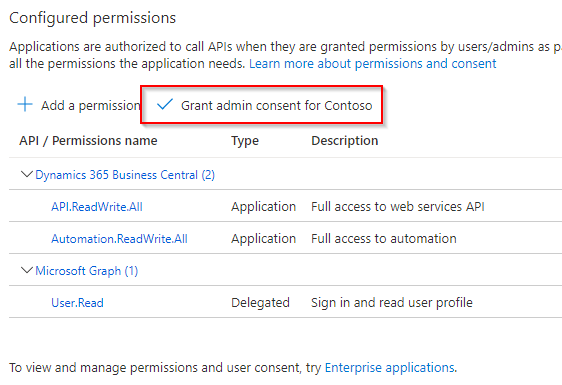

Nachdem Sie die Berechtigung abgespeichert haben, muss der Berechtigung noch eine Admingenehmigung erteilt werden. Wählen Sie hierzu Grant admin consent for Contoso aus.

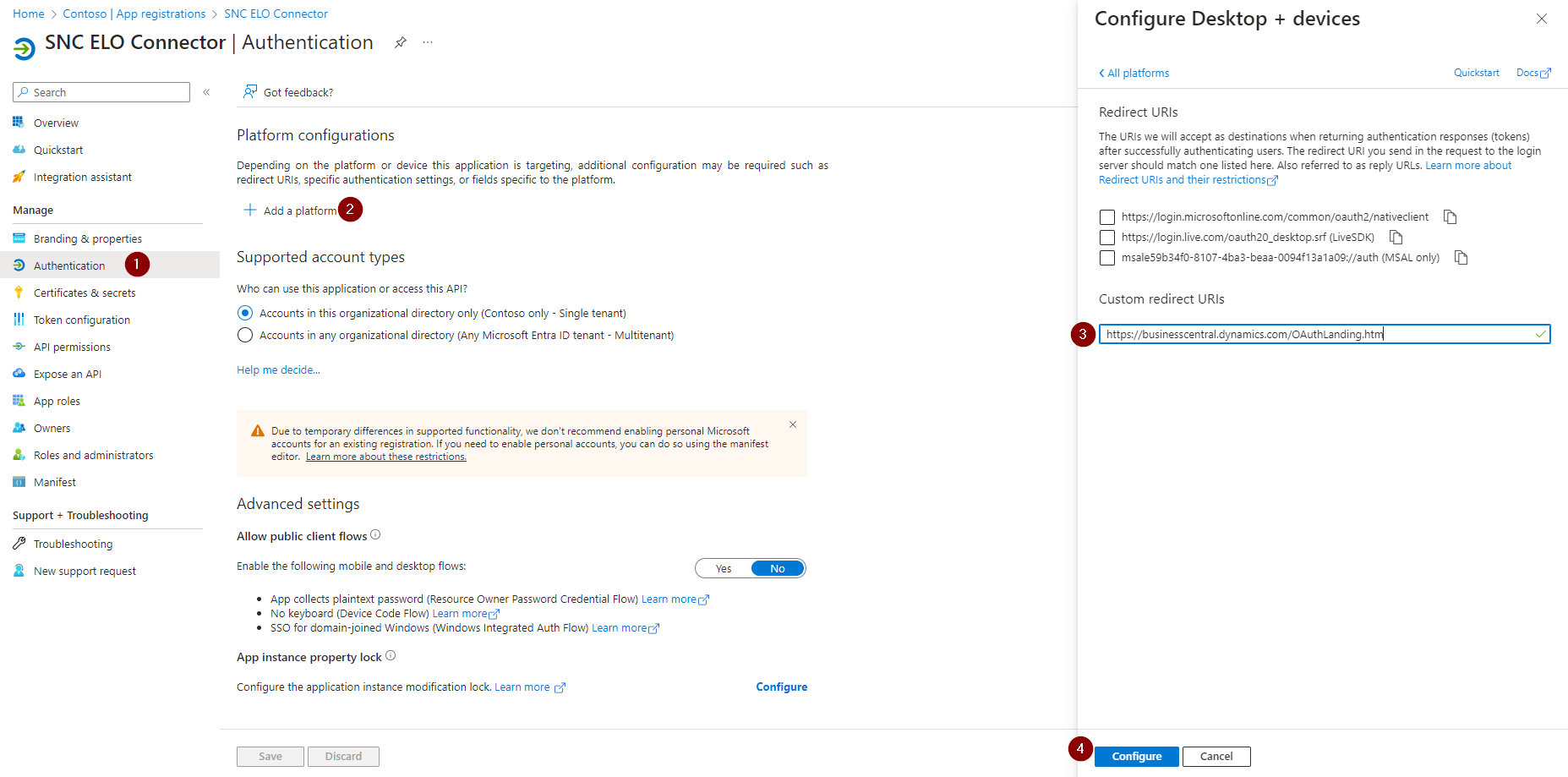

Nun muss nur noch die Authentifizierung des Services ermöglicht werden. Öffnen Sie dazu über das Menü die Seite Authentication.

Füge sie über Add platform (2) eine Mobile and desktop applications Konfiguration hinzu.

Richten sie in dieser Konfiguration die Redirect-URI

https://businesscentral.dynamics.com/OAuthLanding.htm (3)

ein.

Bestätigen Sie die Konfiguration anschließend mit Configure (4).

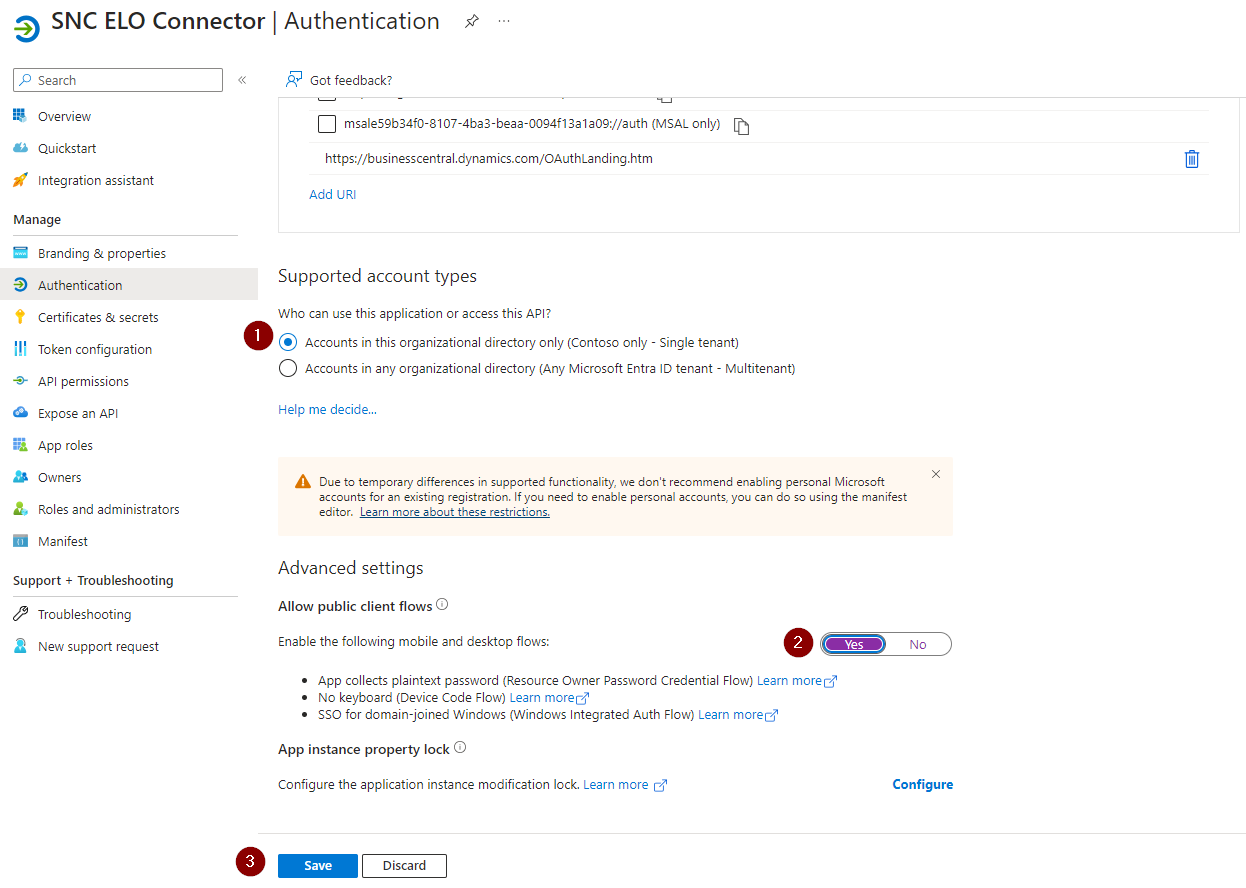

Setzen Sie die Option Allow public client flows auf Yes.

Der Business Central Tenant wurde nun fertig für die Nutzung des SIEVERS ELO Connector vorbereitet.

AAD-Anwendung in Business Central freischalten

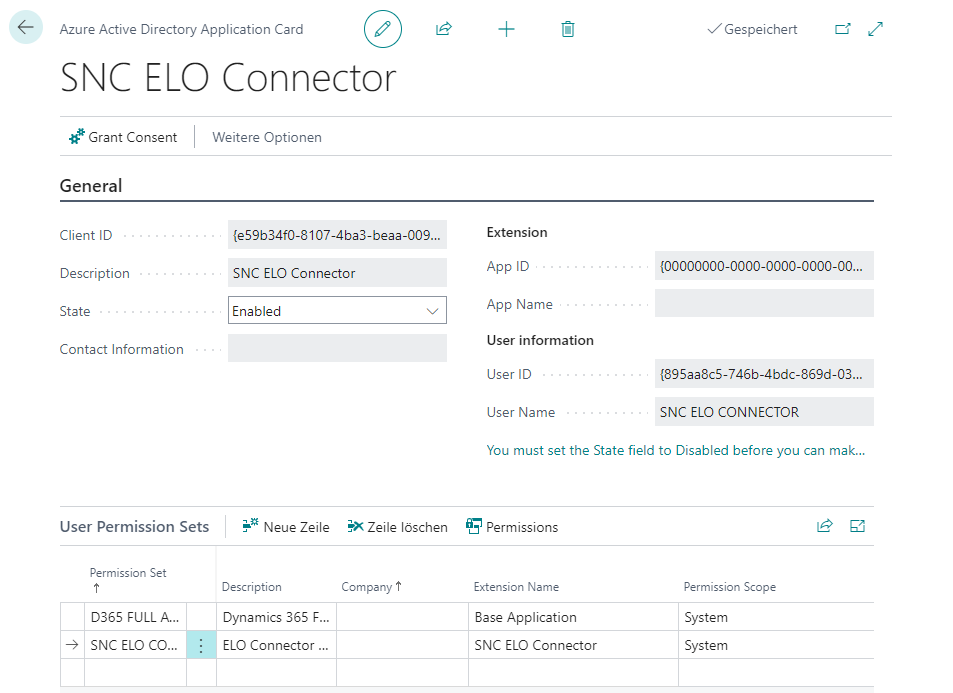

Öffnen Sie in Business Central die Page Azure Active Directory Applications und lege Sie einen neuen Client an.

An dieser Stelle kommt eine ID zum Tragen, die Sie beim Einrichten des Services in Azure erzeugt haben. Tragen Sie in das erste Feld die Client ID ein, fügen Sie eine Beschreibung hinzu und schalten Sie den State auf enabled.

Weisen Sie dem Service anschließend noch die User Permission Sets D365 FULL ACCESS und SIEVERS ELO Con AD zu.

Jetzt ist der SIEVERS ELO Connector im Azure Portal eingerichtet und in Business Central freigeschaltet.